Sedici estensioni malevole per Chrome si fingevano strumenti di produttività per ChatGPT, ma in realtà rubavano i token di sessione degli utenti. È quanto emerge dalla ricerca di LayerX Security, che ha scoperto una campagna coordinata progettata per aggirare completamente password e autenticazione a due fattori.

Come funziona il furto di sessione

Il meccanismo è tanto semplice quanto efficace. Queste estensioni iniettano uno script nei contenuti di chatgpt.com, intercettano le richieste HTTP che contengono i token di autenticazione e li inviano a server controllati dagli attaccanti. Una volta ottenuto il token, i criminali possono accedere alla cronologia delle chat, alle applicazioni connesse come Slack e GitHub, tutto senza mai inserire password o codici MFA.

La ricercatrice Natalie Zargarov di LayerX spiega che possedere questo token permette agli attaccanti di autenticarsi come la vittima senza attivare richieste di login, sfide MFA o alert di sicurezza, ereditando le piene autorizzazioni dell’utente. Il problema è che il furto di token di sessione sta diventando più comune del furto di password proprio perché aggira molti controlli di sicurezza tradizionali senza far scattare allarmi.

L’autenticazione a due fattori non basta

Una delle scoperte più preoccupanti è che l’MFA protegge solo il login iniziale ma non impedisce agli attaccanti di rubare il token di sessione creato dopo aver completato l’autenticazione a due fattori. È come avere un sistema di sicurezza perfetto all’ingresso di un edificio, ma lasciare che chiunque possa clonare il badge una volta dentro.

Le estensioni identificate portavano nomi ingannevoli come “ChatGPT Mods”, “ChatGPT bulk delete” e “ChatGPT folder”, tutte pubblicate sugli store ufficiali di Chrome e Edge. Al momento della scoperta avevano totalizzato circa 900 download, un numero relativamente basso ma che evidenzia come anche campagne di piccola scala possano rappresentare una minaccia significativa.

Perché ChatGPT è un bersaglio appetibile

ChatGPT non è solo un chatbot: per molti utenti è diventato un hub di produttività connesso a servizi aziendali critici. Molte persone collegano i loro strumenti AI a piattaforme di lavoro, permettendo potenzialmente agli hacker di vedere canali Slack privati, repository di codice GitHub e file Google Drive. Questo trasforma il furto di una singola sessione ChatGPT in una chiave d’accesso per interi ecosistemi digitali aziendali.

“Ogni organizzazione preoccupata dell’AI ombra dovrebbe essere altrettanto preoccupata delle estensioni browser ombra. I dipendenti installano questi strumenti per aumentare la produttività, ma ognuno è una potenziale backdoor negli ambienti AI aziendali”, avverte Zargarov. È un aspetto che molte aziende non considerano: mentre si concentrano sui rischi dell’intelligenza artificiale, trascurano i vettori di attacco che la circondano.

Leggi anche Proton Sheets: il foglio di calcolo sicuro alternativo a Excel

Come proteggersi dal session hijacking

La prima linea di difesa è l'”igiene” delle estensioni. Rivedi le estensioni del browser questa settimana, rimuovi tutto quello che non riconoscete o non usate regolarmente, e se gestisci l’IT per la tua organizzazione, inizia a costruire un elenco di estensioni approvate. Non installare mai strumenti per ChatGPT che non provengano direttamente da OpenAI o da fonti fidate.

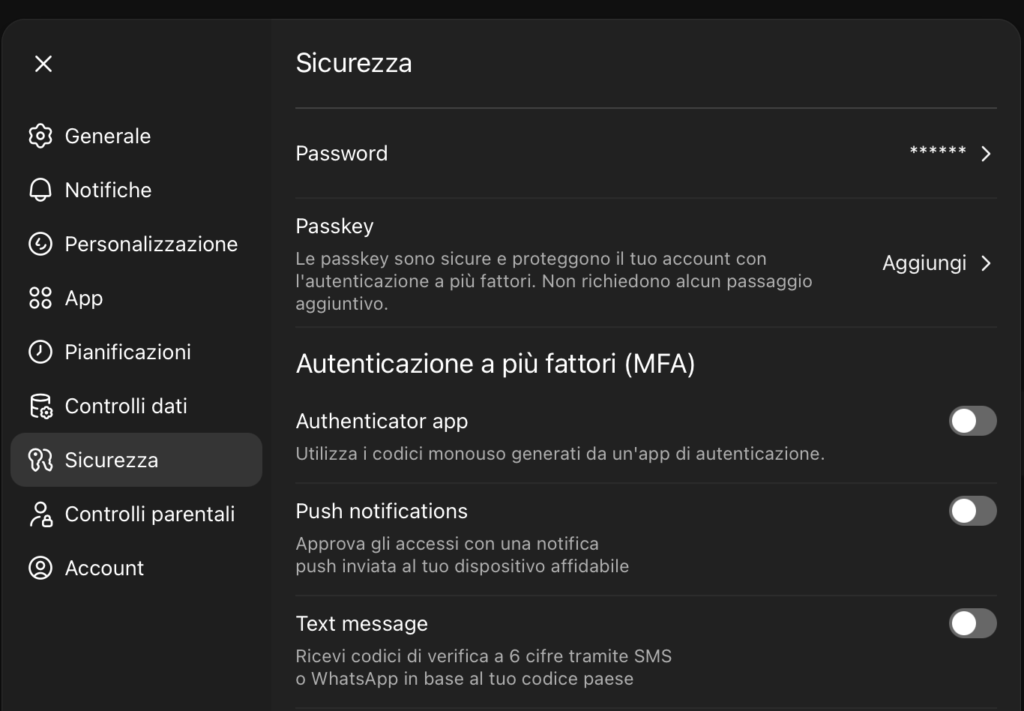

Per ChatGPT specificamente, OpenAI ha introdotto l’autenticazione a due fattori. Anche se abilitare l’MFA non protegge completamente dal session hijacking, rappresenta comunque una barriera importante. Vai su Impostazioni > Sicurezza e attiva l’autenticazione multi-fattore utilizzando un’app come Authy o Google Authenticator.

Il caso delle estensioni ChatGPT malevole rivela una verità scomoda: le strategie di sicurezza che si fermano a password, MFA e persino le ultime Passkey non sono sufficienti per prevenire gli attacchi ai token di sessione. La vera battaglia per la sicurezza non è più al momento del login, ma nel proteggere identità, sessioni e accessi dopo che l’autenticazione ha avuto successo.